Lényeg, hogy bárki, de tényleg bárki indíthatja, csak pénz kérdése. Csak a feketepiacon be kell boltolni egy ún. botnet hálózatot, amiről volt szó korábban. Azaz olyan fertőzött gépek tömegét, ami egy Command and Control szerver irányításával, tipikusan a fertőzött gépek tulajdonosainak tudta nélkül képes támadást indítani egy adott célpont felé.

Szabad szavas turkáló

Amit a kormányzati háló támadásáról eddig nem olvashattál

A Belügyminisztérium közlése szerint a hétvégén szervezett támadás érte a kormányzati és akadémiai hálózatok bizonyos részeit, aminek következtében több kormányzati portál elérhetetlenné vált. Túl sok konkrétum még nem derül ki az esettel kapcsolatban, van pár érdekes aspektusa a dolognak, amit alighanem máshol nem olvashattál még, viszont fontos vagy egyszerűen csak érdekes. Ezeket gyűjtöttem most össze egy csokorba.

A Belügyminisztérium közlése szerint a hétvégén szervezett támadás érte a kormányzati és akadémiai hálózatok bizonyos részeit, aminek következtében több kormányzati portál elérhetetlenné vált. Túl sok konkrétum még nem derül ki az esettel kapcsolatban, van pár érdekes aspektusa a dolognak, amit alighanem máshol nem olvashattál még, viszont fontos vagy egyszerűen csak érdekes. Ezeket gyűjtöttem most össze egy csokorba.

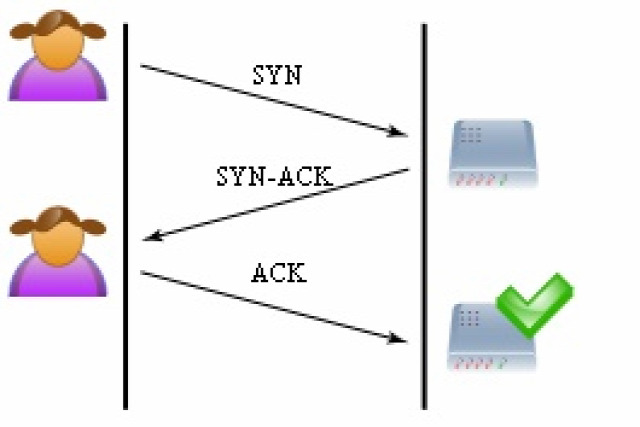

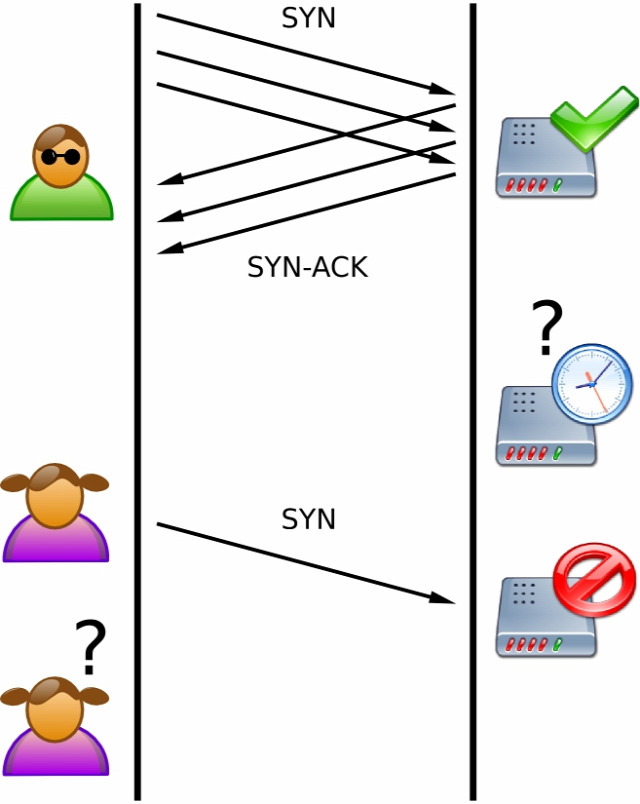

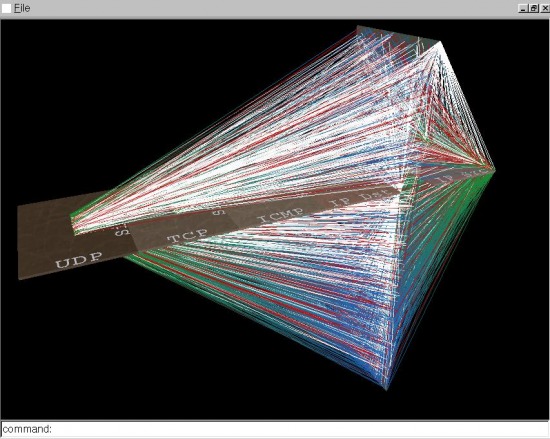

Ugyan hivatalosan nem írták le sehol, valószínűleg elosztott túlterheléses támadásról van szó. Ennek tipikus esete, amikor egy nagyteljesítményű, nagy sávszélességhez hozzáférő kliens gép, sokkal gyakrabban viszont teljesen átlagos teljesítményű, otthoni, fertőzött gépek tömegesen megszólítják a szervert egy ún. SYN_SENT adatcsomaggal, ami jelzi a szerver felé, hogy egy kliens szeretné felvenni vele a kapcsolatot. A szerver erre küld egy fogadást jelző választ, viszont a kliens ebben az esetben ezt a választ meg sem várja, hanem további SYN-csomagokat küld a szerver felé, aminek következtében a szerveren – vagy más hálózati eszközön – annyi félig nyitott kapcsolat lesz, hogy a kiszolgáló a legitim kéréseket sem fogja tudni kiszolgálni. Ha egy webes frontendet, röviden webhelyet ér egy ilyen támadás, csak annyi látszik, hogy a webhely egyszerűen nem érhető el. Természetesen a SYN-flood attack ellen többféle védelem is rendelkezésre áll, mint amilyen a SYN-sütik alkalmazása vagy egyszerűen nagy teljesítményű terheléselosztó hálózatok használata, egyik módszer sem tökéletes, másrészt nem olcsó. A szabályos kapcsolatfelvétel és a SYN-flook közti különbség ezen az ábrán látszik.

normál esetben

SYN-flood támadáskor

Tegnap rászántam olyan 10 percet, hogy a támadás előkészületére utaló nyomokat keressek, és nem találtam semmi használhatót. Szinte biztos, hogy a támadást nem valamilyen, a sajtóból jól ismert maszkos hülyegyerekek csoportja követte el egy botnet hálózat segítségével, azaz valóban szervezett támadásra lehet gyanakodni, amikor a támadók többek közt nem teszik ki a kirakatba, hogy milyen kemény gyerekek.

Amit ilyen támadásoknál nem lehet elég alkalommal kiemelni, hogy a támadás konkrétan webes frontendeket érintett – legalábbis egyenlőre úgy tűnik – azaz webhelyek váltak elérhetetlenné, ami kétségkívül látványos, de legfeljebb kellemetlen, komolyabb kockázatot nem jelent, hiszen csak webes felületek álltak le, nem pedig nagyon fontos vagy kritikus infrastruktúrát érintő rendszerek. Az utóbbit egyébként alighanem nem közölnék, hogy ne keltsenek pánikot.

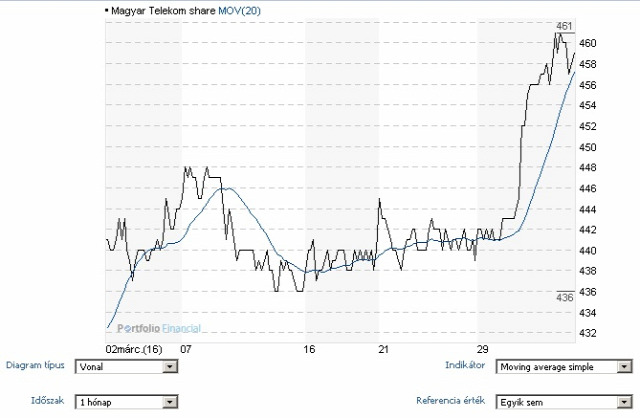

Azt szoktam mondani, hogy nem hiszek a konteókban: leszámítva azokat a konteókat, amik tetszenek. Hogy-hogynem, a Magyar Telekom részvényeinek árfolyama a BÉT-en keddtől a pénteki tőzsdezárásig körülbelül 440 HUF-ról 460 HUF-ra emelkedett. Ez legalább durva, hogy ennyire nagyot és ennyire gyorsan nem emlékszem, hogy valaha is változott volna a MT-részvények árfolyama, arról nem is beszélve, hogy a pénteki tőzsdezáráskor az árfolyam 3 éves csúcsot ért el! Oké, de hogy jön ez ide? Úgy, hogy pongyolán fogalmazva a kormányzati rendszerek, függetlenül attól, hogy frontendről van szó vagy sem, néhány kivétellel szegről-végről a Telekom hálózatán lógnak. Nem zárom ki, hogy olyan környezetet teremtettek, ami miatt az árfolyam szép magasra nőtt, majd ehhez igazítottak egy hétvégi támadást, ne legyen igazam, de alighanem hétfőn az árfolyam hatalmasat fog bukni, amin igencsak jól keres majd az, aki mondjuk alaposan bespajzolt CFD-ből.

Természetesen az is lehet, hogy az árfolyam egyébként is felment volna a héten, majd valakik pont ezért most indítottak támadást a jórészt Telekom-gerinchálózaton lógó infrastruktúra ellen. Több helyen lehetett olvasni, hogy pont a Telekom hálózatából volt elérhető pár oldal, amikor a többi hálózat felől nem, ennek megfelelően az érvelésem sántít. Igen ám, viszont itt nyilván nem csak a lakossági Telekom-elérésről van szó, hanem például a T-Systemsről és egyéb, Telekom tulajdonában lévő rendszerekről, amiket javarészt használ a kormány.

Az előzőhöz kapcsolódik, hogy alighanem többen gondolják úgy, hogy az elosztott túlterheléses támadások bonyolultak és drágák. Persze, minél bonyolultabbak, annál drágábbak, viszont alapvetően a feketepiacon relatív olcsón lehet bérelni olyan botnet hálózatot, amivel szinte bármilyen izmos rendszer megingatható. Ha valaki a várható árfolyamkülönbségből komoly összeget kaszál majd, annak ezt kifizetni tényleg aprópénz.

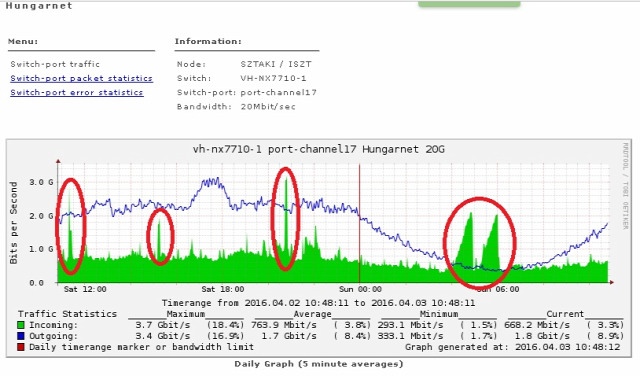

Lehetett olvasni olyat is, hogy a kormany.hu No-go zónákkal kapcsolatos aloldalát annyian hivatkozták a világsajtóban és több más helyen, hogy végülis legitim hálózati forgalom miatt feküdt meg a rendszer. Ha a frontendet érte a támadás, ez eléggé valószínűtlennek tűnik, mivel a kvota.kormany.hu perpillanat a 87.97.76.245 címre mutat, míg a kormany.hu a 84.206.102.195 címre azaz teljesen eltérő alhálózaton vannak a webszerverek és – legalább formálisan - eltérő szolgáltatónál van a két webes frontend. A Hungarneten ilyen mértékű megugrott forgalmat

szerintem ez nem magyarázza

Természetesen az is lehet, hogy valamilyen spéci útválasztási sajátosságot vagy éppen az azt kiszolgáló névszervereket érte a támadás /*amiknek a TTL-jét szerintem nem túl bölcs 5 percre beállítani*/. Ha ez történt, akkor a kormany.hu-hoz tartozó névszerverek elérhetetlenné válásakor a kvota.kormany.hu is elérhetetlenné vált, mivel az nem rendelkezett saját névszerverekkel, hanem a kormany.hu-hoz tartozó névszerver alá van betéve.

A névszerverek megfúrása nem is olyan valószínűtlen, mivel ha azoknak a kiszolgált DNS-értékeit valóban csak 5 percig gyorsítótárazták – ez az a mechanizmus, amikor a névszerver több köztes lépésben megmondja a látogatónak, hogy egy-egy oldalt melyik IP-címmé kell feloldani - akkor érthető, hogy hogyan szállt el több oldal egyszerre. Megjegyzem, attól, hogy a sok-sok kormányzati oldalt kiszolgáló elsődleges névszerverhez egy IP-cím tartozik, még nem jelenti azt, hogy amögött egyetlen vas zakatolna, alighanem egy load balancer, azaz terheléselosztó, a valódi névfeloldásokat nyilván több gép végzi, legalábbis jó esetben. Arról nem is beszélve, hogy eleve névszerverből három szolgálja ki például a kormany.hu-t. Ugyan nem kizárt, hogy valóban nem terheléselosztó, hanem egy, ámde nagy teljesítményű szerver, ha így van, az több, mint kínos, mivel a komoly névszerverek hosztnevéhez ritkábban több IP-cím tartozik vagy csak egy tartozik ugyan, de az csak továbbpasszolja a tényleges feladatot a háttérben lévő gépeknek, amik már nem látszanak.

Képek: Wikipedia

Meanwhile in Russia: LiveJournal

Aki lemaradt volna: LiveJournal-ékat ismét alaposan DDoS-olták :(

Sophos Naked Security

Sophos Naked Security Securelist

Securelist cyber-secret futurist

cyber-secret futurist I'm, the bookworm

I'm, the bookworm