Alighanem 10-ből 9-en most először gondolkoznak el majd rajta komolyabban, hogy valóban annyira tuti dolog-e Google Drive-on – meg úgy egyáltalán Google-szolgáltatásban - tárolni bármit is. Másrészt a mostani, az első olyan esetek egyike, amikor bebizonyosodott, hogy a Google nagyvállalati környezetre szánt, kimondottan drága megoldása miatt bizalmas adatatok felmérhetetlen tömege szivárgott ki.

Alighanem 10-ből 9-en most először gondolkoznak el majd rajta komolyabban, hogy valóban annyira tuti dolog-e Google Drive-on – meg úgy egyáltalán Google-szolgáltatásban - tárolni bármit is. Másrészt a mostani, az első olyan esetek egyike, amikor bebizonyosodott, hogy a Google nagyvállalati környezetre szánt, kimondottan drága megoldása miatt bizalmas adatatok felmérhetetlen tömege szivárgott ki.

Eléggé erős sztorit hozott az Arstechnica a minap: Google Drive-ban tárolt, elvben védett dokumentumok tízmilliói voltak kereshetőek egyszerűen a Google keresője segítségével abszolút bárki számára, úgy fest, hosszú hónapokon keresztül. Ezek közt nem kis mennyiségben kórházak által kezelt olyan dokumentumok is, amiket a HIPAA szerinti törvényi megfelelőség szerint, azaz igencsak szigorú biztonsági követelményeknek megfelelően kellene tárolni, ilyen például a betegekre vonatkozó közvetlen adatok.

Az eset kiválóan rámutat arra, hogy a hülyeségig bízni a Google Drive-ban és az ahhoz kapcsolódó, megbízhatónak hitt szolgáltatásokban mekkora felelőtlenség. Hogyan fordulhatott elő konkrétan a mostani eset?

Az ún. Google dorkok és az erre épülő Google hacking azóta létezik, mióta maga a Google keresés is. Google hacking lényege, hogy a Googlebot indexel és gyorsítótáraz alapvetően mindent, amit csak lát és az adott webszerveren a dokumentum nincs megjelölve kimondottan úgy, hogy azt ne gyorsítótárazza semmilyen keresőszolgáltatás. Ez alól nem jelentenek kivételt természetesen azok a dokumentumok sem, amiket a felhasználó annak tudatában töltött fel valahova, hogy azt úgysem találja meg senki, ami pedig még gyakoribb eset, hogy a Googlebot az előbb emlegetett indexelést tiltó korlátozás hiánya miatt megeszi a webszerver egyik mappában felejtett, kényes információkat tartalmazó dokumentumot, így az kereshetővé válik.

Az ún. Google dorkok és az erre épülő Google hacking azóta létezik, mióta maga a Google keresés is. Google hacking lényege, hogy a Googlebot indexel és gyorsítótáraz alapvetően mindent, amit csak lát és az adott webszerveren a dokumentum nincs megjelölve kimondottan úgy, hogy azt ne gyorsítótárazza semmilyen keresőszolgáltatás. Ez alól nem jelentenek kivételt természetesen azok a dokumentumok sem, amiket a felhasználó annak tudatában töltött fel valahova, hogy azt úgysem találja meg senki, ami pedig még gyakoribb eset, hogy a Googlebot az előbb emlegetett indexelést tiltó korlátozás hiánya miatt megeszi a webszerver egyik mappában felejtett, kényes információkat tartalmazó dokumentumot, így az kereshetővé válik.

Hogy egy csapásra világossá tegyem azt, amiről szó van, lehet például olyan fájlok után keresni a Google-lel, amik valószínűsíthetően felhasználói név-jelszó párosokat tartalmaznak egy Excel-formátumban. Első blikkre a laikus olvasó azt hinné, hogy annyira azért senki sem hülye, hogy egy megosztott webmappába ilyet csak úgy ottfelejtsen, holott általában egy-egy ilyen ordító dorkkal dokumetumok tízezreit lehet megtalálni a neten, ami természetesen nem illegális, az ilyen dokumentumokból kinyert adatokat felhasználni viszont természetesen már az. Hiszen a legtöbb állam törvényei szerint egy, a web dzsumbujában talált felhasználói név-jelszó párossal belépni egy olyan helyre, amihez a felhasználónak semmi köze nincs, törvénysértő. A tankönyvi példaként is emlegethető lekérdezés egyszerű, mint a faék:

Hogy egy csapásra világossá tegyem azt, amiről szó van, lehet például olyan fájlok után keresni a Google-lel, amik valószínűsíthetően felhasználói név-jelszó párosokat tartalmaznak egy Excel-formátumban. Első blikkre a laikus olvasó azt hinné, hogy annyira azért senki sem hülye, hogy egy megosztott webmappába ilyet csak úgy ottfelejtsen, holott általában egy-egy ilyen ordító dorkkal dokumetumok tízezreit lehet megtalálni a neten, ami természetesen nem illegális, az ilyen dokumentumokból kinyert adatokat felhasználni viszont természetesen már az. Hiszen a legtöbb állam törvényei szerint egy, a web dzsumbujában talált felhasználói név-jelszó párossal belépni egy olyan helyre, amihez a felhasználónak semmi köze nincs, törvénysértő. A tankönyvi példaként is emlegethető lekérdezés egyszerű, mint a faék:

Az Offensive Securitynek pedig egy mindenki számára elérhető pedáns gyűjteménye van az olyan trükkökről, amikkel hasonló érzékeny adatok nyerhetők ki.

Megjegyzem, a Google Drive-on tárolt dokumentumokban ezzel a módszerrel csak úgy nem lehet keresni, kivéve, amikor igen.

Mint ismert, a Google Drive, pontosabban a Google-szolgáltatásai számos más szolgáltatással összekapcsolhatóak, ehhez pedig mindig a felhasználó beleegyezése szükséges. A leggyakoribb eset, amikor olyan oldalon regisztrálsz, ahol az email címed és egy kiagyalt jelszó megadása mellett úgy is működik a regisztráció, hogy a Google-fiókoddal való regisztrációt választod. Ekkor az adott külső szolgáltatásba be tudsz lépni anélkül, hogy plusz egy jelszót meg kellene jegyezned, egyszerűen beenged a szolgáltatás, ha be vagy lépve valamelyik általad használt Google-szolgáltatásba, azaz a saját gépedről gyakorlatilag mindig. Amellett, hogy a dolog kétségkívül kényelmes, elvben biztonságos is, mert a külső szolgáltatásnak nincs szüksége a Google-jelszavadra, az ún. OAuth-on keresztül történik meg a fiókod azonosítása.

A Google egyik, nagyvállalatok számára kínált terméke az ún. Google Search Appliace, ami lényegében egy olyan megoldás, ami lehetővé teszi, hogy egy nagyvállalati ügyfél akár több tízmillió dokumentumát pillanatok alatt kereshetővé tegyék, persze szigorúan a szervezeten belül. Mindez pedig kombinálható-összekapcsolható olyan szolgáltatásokkal, mint a nagyvállalati Google Drive vagy éppenséggel ilyen-olyan csoportmunkát segítő rendszerek.

A mostani hajmeresztő adatszivárgás technikai oka leegyszerűsítve az volt, hogy a Google Search Appliance a Slack nevű, csoportmunkát támogató szolgáltatással az OAuth-on kereszül olyan hülyén volt összedrótozva, hogy ezek az egyébként szigorúan belső használatra szánt dokumentumok millióit láthatóvá tették a teljes web felé. Ami elgondolkoztató az egészben, hogy külön-külön sem a Google Drive, sem az ezzel összekapcsolt Google Search Appliance, sem pedig a Slack nem valamilyen kimondott szoftverhiba miatt csorgatta ki az adatokat sejthetően százterabájtos dózisban a web szabad ege alá, hanem ezek egyikének figyelmetlen beállítása miatt.

A mostani hajmeresztő adatszivárgás technikai oka leegyszerűsítve az volt, hogy a Google Search Appliance a Slack nevű, csoportmunkát támogató szolgáltatással az OAuth-on kereszül olyan hülyén volt összedrótozva, hogy ezek az egyébként szigorúan belső használatra szánt dokumentumok millióit láthatóvá tették a teljes web felé. Ami elgondolkoztató az egészben, hogy külön-külön sem a Google Drive, sem az ezzel összekapcsolt Google Search Appliance, sem pedig a Slack nem valamilyen kimondott szoftverhiba miatt csorgatta ki az adatokat sejthetően százterabájtos dózisban a web szabad ege alá, hanem ezek egyikének figyelmetlen beállítása miatt.

Hangsúlyoznám, ezek a szolgáltatások éppenséggel szinte mindenre fel voltak készítve, csak éppen arra nem, hogy a felhasználók egy része annyira kényelmes lesz, hogy majd egyszerűen tudatlanságból vagy lustaságból túlságosan lazára veszi a figurát, még akkor is, amikor teljes kórházak adatvagyonát kezeli.

Ahogy szoktam mondani, remek filozófiai kérdés, hogy egy-egy biztonságosnak kikiáltott szolgáltatás fejlesztőit mennyire terheli a felelősség olyan esetben, amikor magának az emberi természetből – tipikusan kényelemből – adódó biztonsági kockázat túl nagy marad a túl felhasználóbarát tervezés miatt. [Egy analógia: a legegyszerűbb esete ennek, amivel alighanem mindenki találkozott, hogy normálisabb helyeken a felhasználó által beállítandó jelszónak eléggé bonyolultnak kell lennie. ]

Itt egy idióta GSA-Googe Drive-Slack-összekapcsolásnak akkora a következménye, hogy az értelemszerűen bejósolhatatlan, hiszen egyenlő a lehetetlennel megállapítani, hogy Google-kereséseken keresztül talált kényes dokumentumokat mennyien töltöttek le és adták el a feketepiacon.

A vállalati Google-szolgáltatások egy jókora részének, de a Google Drive-nak is már-már az információs társadalom elleni bűne, hogy azt az érzetet keltik a felhasználókban, hogy pusztán a szoftveres megvalósítás szintjén megvalósított biztonság egyet jelent az effektív biztonsággal. Megjegyzem, nagyon sokak szerint a Google vállalati megoldásai egyszerűen megbuktak ilyen szempontból, mert többek közt a túl sok kényelmi szolgáltatás megteremti annak a lehetőségét, hogy a felhasználó figyelmetlensége miatt súlyos, észrevétlen adatlopások történhessenek.

Tételezzük fel, hogy van egy újságíró, aki a Google Drive-on tárolja az adatait, mi több, ezek keresztül fér hozzá azokhoz az adatokhoz is, amit vele más Google Drive felhasználók megosztottak. Az is járhat helyreállíthatatlan bizalomvesztéssel, ha egy egyszerű kézirat, netán olvasótól kapott, bizalmas adatokat is tartalmazó dokumentum az olvasó kilétét felvedve szivárog ki. Annak pedig a gondolatával is eljátszani is rémes, hogy az újságíróból idővel rovatvezető, főszerkesztő, majd a kiadó menedzsmentjének tagja lesz és – lévén, hogy a felhasználói szokások szinte sosem változnak – akkor is ilyen szarokat használ, amikor már egy óriási kiadó stratégiai lépéseit leíró dokumentumokat kell kezelnie.

Tételezzük fel, hogy van egy újságíró, aki a Google Drive-on tárolja az adatait, mi több, ezek keresztül fér hozzá azokhoz az adatokhoz is, amit vele más Google Drive felhasználók megosztottak. Az is járhat helyreállíthatatlan bizalomvesztéssel, ha egy egyszerű kézirat, netán olvasótól kapott, bizalmas adatokat is tartalmazó dokumentum az olvasó kilétét felvedve szivárog ki. Annak pedig a gondolatával is eljátszani is rémes, hogy az újságíróból idővel rovatvezető, főszerkesztő, majd a kiadó menedzsmentjének tagja lesz és – lévén, hogy a felhasználói szokások szinte sosem változnak – akkor is ilyen szarokat használ, amikor már egy óriási kiadó stratégiai lépéseit leíró dokumentumokat kell kezelnie.

Röviden: a Google Drive, na meg úgy egyáltalán a Google rossz, kéremkapcsoljaki.

A teljesség kedvéért megjegyzem, régebben voltak helyek, ahol én is Google Apps-t javasoltam bevezetésre vagy állítottam be, de ez a Google Apps beállítópaneljén történő finomhangolás mellett történt egyrészt, ami úgy-amennyire meg tudja védeni a felhasználót önmagától [például 16+ karakteres jelszóhossz kikényszerítésével, de ezek nem alapértelmezés szerinti beállítások]. Másrészt nem javasolnám olyan helyen, ahol kimondottan minősített adatokat kezelnek. Ezen kívül én magam is használok Google szolgáltatást, de vagy tartalékrendszerként vagy a Google Apps olyan sajátossága miatt, amiben Google Apps vélhető a legerősebbnek, például egy esetleges levélbombás támadás elleni védelemben.

/*hogy még egy utolsót rúgjak a Google-be, azt a technikát, amivel a levélbombákat illetve spameket hatékonyan meg tudják fékezni nem is ők fejlesztették ki eredetileg, hanem az általuk felvásárolt Postini*/

Képek: information-age.com, teachprivacy.com, a1goodidea.com

Sophos Naked Security

Sophos Naked Security Securelist

Securelist cyber-secret futurist

cyber-secret futurist I'm, the bookworm

I'm, the bookworm Lehet, hogy rémes buzzword, de ha már egyre több hordható eszköz okoseszköz, miért ne lehetne az inzulinpuma is az? Egyébként egyre korszerűbb inzulinpumpák már egy ideje vannak a piacon és még mindig egészen jól tartja magát az a tévhit, hogy egy távoli inzulinpumpa-hekkeléssel ember lehet ölni. Időszerűnek érezem megírni végre, hogy miért nem.

Lehet, hogy rémes buzzword, de ha már egyre több hordható eszköz okoseszköz, miért ne lehetne az inzulinpuma is az? Egyébként egyre korszerűbb inzulinpumpák már egy ideje vannak a piacon és még mindig egészen jól tartja magát az a tévhit, hogy egy távoli inzulinpumpa-hekkeléssel ember lehet ölni. Időszerűnek érezem megírni végre, hogy miért nem. Viszonylag gyakran szokták mondani, hogy a tömegtájékoztatás feladata a minél pontosabb, gyorsabb és hiteles tájékoztatás, azaz egy-egy hír közzétételének esetleges következményei miatt már nem vonható felelősségre a hír előállítója. Személyes véleményem, hogy ez még akkor sem állná meg a helyét bizonyos esetekben, ha egy hírt teljesen objektíven közölnének.

Viszonylag gyakran szokták mondani, hogy a tömegtájékoztatás feladata a minél pontosabb, gyorsabb és hiteles tájékoztatás, azaz egy-egy hír közzétételének esetleges következményei miatt már nem vonható felelősségre a hír előállítója. Személyes véleményem, hogy ez még akkor sem állná meg a helyét bizonyos esetekben, ha egy hírt teljesen objektíven közölnének. Nem merülnék technikai részletekbe, de lényeg, hogy a klasszikus vírusokat, rootkiteket, spyware-eket, a professzionális támadók úgy írják meg, hogy azok visszafejtése után ne lehessen következtetni a kilétükre illetve arra sem, hogy a rosszindulatú program milyen korábbi kártékony kód továbbfejlesztése lehet. Erre példa az első valódi informatikai fegyvernek tekintett, urándúsító üzembe bejuttatott

Nem merülnék technikai részletekbe, de lényeg, hogy a klasszikus vírusokat, rootkiteket, spyware-eket, a professzionális támadók úgy írják meg, hogy azok visszafejtése után ne lehessen következtetni a kilétükre illetve arra sem, hogy a rosszindulatú program milyen korábbi kártékony kód továbbfejlesztése lehet. Erre példa az első valódi informatikai fegyvernek tekintett, urándúsító üzembe bejuttatott

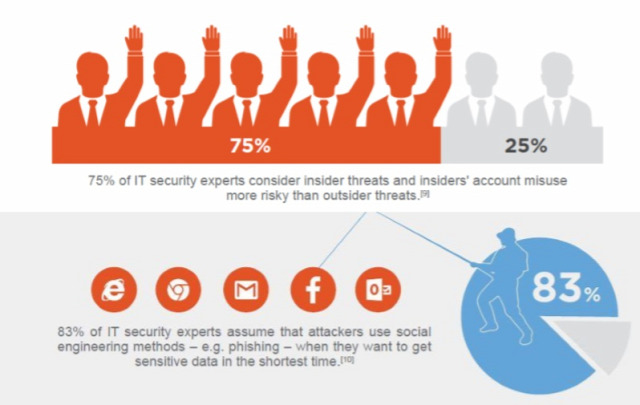

Átverések és visszaélések persze a net előtt is léteznek, – kultúrafüggően ugyan – sokszor addig nem szorultak vissza, amíg valaki a saját bőrén nem tapasztalta meg azt a kárt, amit azzal szenvedett el, hogy átverték olyan esetben, amikor tevőlegesen ő maga tette mindezt lehetővé. Az már látszik, hogy a netes közegben teljesen hasonló a helyzet, a kérdés csak az, hogy szervezeti szinten milyen módszerek lehetnek a leghatékonyabbak arra, hogy mintegy immunizáljuk az alkalmazottakat a tipikus átverésekkel szemben.

Átverések és visszaélések persze a net előtt is léteznek, – kultúrafüggően ugyan – sokszor addig nem szorultak vissza, amíg valaki a saját bőrén nem tapasztalta meg azt a kárt, amit azzal szenvedett el, hogy átverték olyan esetben, amikor tevőlegesen ő maga tette mindezt lehetővé. Az már látszik, hogy a netes közegben teljesen hasonló a helyzet, a kérdés csak az, hogy szervezeti szinten milyen módszerek lehetnek a leghatékonyabbak arra, hogy mintegy immunizáljuk az alkalmazottakat a tipikus átverésekkel szemben.

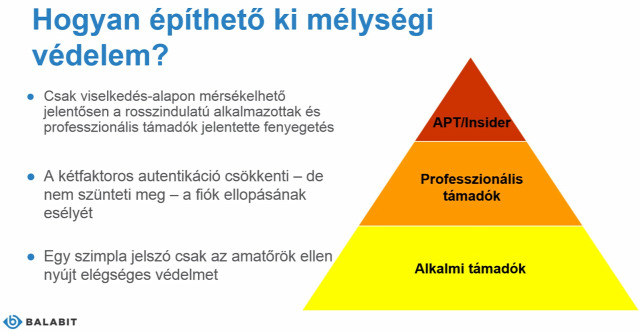

Igazán kényes helyeken az erős jelszavak és a szigorú jelszópolitika már nem elegendő. Mi több, a

Igazán kényes helyeken az erős jelszavak és a szigorú jelszópolitika már nem elegendő. Mi több, a