Még nem tudni, hogy milyen újdonságok várhatóak a megújuló freemail.hu-tól, viszont elvben elképzelhető lenne az is, hogy világszerte használt óriás levelezőrendszerek versenytársa legyen. Ehhez persze szükség lenne angol nyelvű változatra, ezen kívül olyan feature-ökre, amiket más, mezei levelezőrendszerben nem talál meg a felhasználó.

Összegyűjtöttem néhány ötletet, közben pedig négy szempontot tartottam előtérben, mégpedig az egyszerűséget, a felhasználói élményt, máshol nem látott, haladó funkciók elérhetővé tételét és azt, hogy mindezt viszonylag egyszerűen le is lehessen programozni. Ezen kívül feltételeztem, hogy a felhasználók legalább egy nagyobb közösségi szolgáltatásban már regisztráltak. Az ötletek egy része az agyamból pattantak ki vagy egy enterprise level levelezőrendszerben, esetleg közösségi szolgáltatásban találkoztam velük, míg néhányat más levelezőrendszerekből loptam át. A feature-öknek önkényesen még egy-egy fantázianevet is adtam néhol, persze minden extra funkció opcionális lenne.

A felhasználói élményt és kényelmet fokozó lehetőségeket soroltam előre, míg az inkább technikai vagy haladó felhasználók számára érdekeseket a végére.

A felhasználók időnként hiányolják azt, hogy egy levél nem vonható vissza, amit egyszer elküldtünk, az kézbesítődik is, ha tud, viszont egyre több levelezőrendszernél bekapcsolható olyan lehetőség, ami azt a benyomást kelti, hogy a levelet vissza lehet vonni. Ilyen esetben nem valódi visszavonásról van szó, hiszen az eleve lehetetlen, hanem arról, hogy a levél bekerül egy várakozási sorba, majd ha a felhasználó nem gondolja meg magát, akkor történik meg a levél tényleges kiküldése. A funkció beépíthető lenne olyan módon, hogy a felhasználó beállítja, hogy a levél percben mennyi ideig tanyázzon a Kimenő mappában, ha addig nem gondolja meg magát, a levelezőrendszer már küldi is.

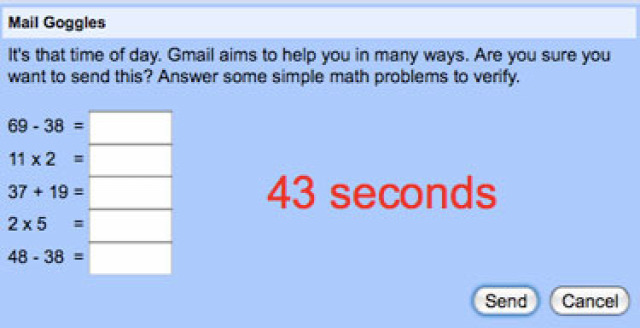

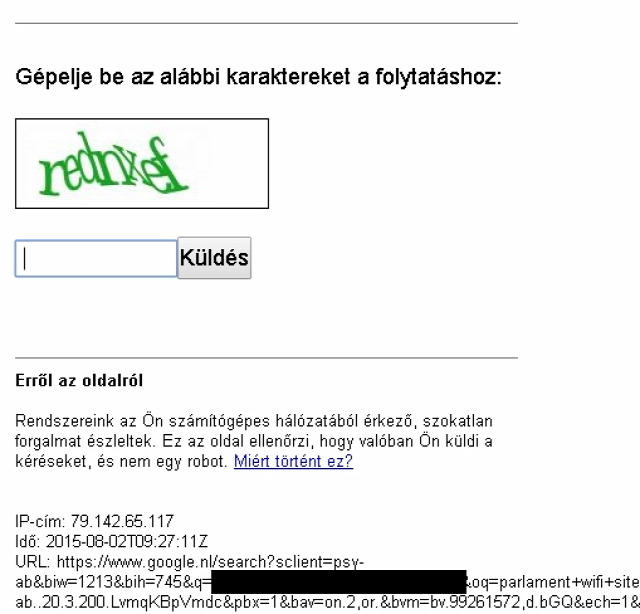

Gondolom sokakkal előfordult már, hogy vasárnap hajnalban, sakálrészegen álltak neki SMS-t vagy email írni, amit azt alaposan megbántak. Korábban erre a problémára kínált megoldást a Google Labsból a Gmail-hez elérhető kiegészítő Mail Goggles néven. Lényeg, hogy a Freemail [Másnap] funkció bekapcsolásával előre beállított nehézségű, de alapvetően fejben elvégezhető matematikai feladatok közül kellene ötöt megoldani egy perc alatt, a megfogalmazott levelet pedig a rendszer csak akkor engedné elküldeni, ha ezt az akadályt sikerrel vitte a felhasználó. Beállítható lenne egy időintervallum, amikor ennek mindenképp működnie kell, azaz hétvégén estétől hajnalig. A funkció lényege, hogy ha a józanul seperc alatt megoldható feladatokat nem sikerül megoldani részegen, akkor az a felhasználók többsége számára egy nyomatékos figyelmeztetés önmaguk felé, hogy akkor nagyon nem lenne érdemes üzenetet küldeniük.

Gondolom sokakkal előfordult már, hogy vasárnap hajnalban, sakálrészegen álltak neki SMS-t vagy email írni, amit azt alaposan megbántak. Korábban erre a problémára kínált megoldást a Google Labsból a Gmail-hez elérhető kiegészítő Mail Goggles néven. Lényeg, hogy a Freemail [Másnap] funkció bekapcsolásával előre beállított nehézségű, de alapvetően fejben elvégezhető matematikai feladatok közül kellene ötöt megoldani egy perc alatt, a megfogalmazott levelet pedig a rendszer csak akkor engedné elküldeni, ha ezt az akadályt sikerrel vitte a felhasználó. Beállítható lenne egy időintervallum, amikor ennek mindenképp működnie kell, azaz hétvégén estétől hajnalig. A funkció lényege, hogy ha a józanul seperc alatt megoldható feladatokat nem sikerül megoldani részegen, akkor az a felhasználók többsége számára egy nyomatékos figyelmeztetés önmaguk felé, hogy akkor nagyon nem lenne érdemes üzenetet küldeniük.

Ma már minden valamire való szolgáltatástól elvárható, hogy legalább a legnagyobb social media felületekkel összedrótozhatóak legyenek. Ennek megfelelően ha a felhasználó a Freemail [Szülinap] funkciónak megengedné, hogy hozzáférjen a facebookos/Google plusos ismerőseihez, így az ő születési dátumukhoz, és beállítana egy előre megadott sablont, a Freemail [Szülinap] az ismerős email-címére automatikusan születésnapi köszöntő üzenetet tudna küldeni – még akkor is, ha mi simán elfelejtenénk. Persze érdemes lenne elvégezni azt a finomhangolást, hogy az összes ismerős kaphasson automatizált köszöntőt vagy csak az ismerősök egy bizonyos köre.

Ismerve, hogy a felhasználók átlagosan mennyi időt töltenek más közösségi szolgáltatásokban, ha már az összekapcsolás megtörtént, hasonlóan ahhoz, ahogy beállítható a Skype-kliensünkben, hogy ott is megjelenjen az, ami a Facebook-falunkon, a Freemail [Social]-lel megoldható lenne, hogy az oldalsávban a facebookos, twitteres, linkedines falunk tartalma pörögjön vagy éppenséggel egy RSS-feed.

![]()

Gyakori jelenség, hogy egy levelet félrecímeznek, nem véletlenül van minden levelezőrendszerben automatikus kitöltés a címzett mezőhöz. Viszont ha a levelezőrendszer még látja is a különböző szolgáltatásokban lévő kontaktjainkat, az első címzés után felajánlaná, hogy egy arcot kapcsoljunk az automatikusan mentődő címhez. A további levélküldést pedig többféleképp tenné egyszerűbbé.

A félreküldést küszöbölné ki és a címzést tenné kényelmesebbé, ha egy gyorskeresővel ellátott oldalpanelben az apró avatarképpel és névvel látszó ismerős nevére kattintva a levelezőrendszer autofillezné a címzett mezőt, ha korábban a levelezőpartnernek küldtünk levelet – a lényeg a képen van! Itt megjegyzem, hogy nem a Gmail sajátossága, hogy betölti a feladó fotóját is, ha tudja, a Gravatar [Globally Recognized Avatars] szolgáltatásban szinte már mindenkinek a fotója fenn van – legfeljebb nem tud róla – ennek megfelelően pl. a Fastmail és a Yandex Mail is megjeleníti webes felületen a feladó képét, ha az elérhető az email címe alapján. Ha pedig ilyen módon az avatar betöltése nem lehetséges, a rendszer lepecázhatná a képet egy olyan közösségi szolgáltatásból, amivel már összekapcsolta a felhasználó, illetve ha valakinek a profilja kívülről is látható, még erre sem lenne szükség a kép megjelenítéséhez.

Egy Freemail [Időzítő] lehetőséget bekapcsolva megoldható lenne, hogy egy előre megírt levelet a Freemail adott időpontban küldjön ki, ez ha nappalra van beállítva, egy fontos címzett mobilja akkor sem vinnyogna, ha a levelet az éjszaka közepén írtuk meg neki, de fontos, hogy mielőtt megkapja, azaz például reggel, amikor már esetleg nem vagyunk gép előtt.

Szintén hasznos kényelmi szolgáltatás lenne, ha egy oldalpanelből egy levelezőpartner nevére kattintva egyszerre lenne megjeleníthető az összes tőle érkezett és neki küldött levél.

A fontos, megválaszolandó levelek csillagozása hasznos dolog, viszont ha közben érkezik egy rakás levél és a megcsillagozott nincs a felhasználó szeme előtt, nagyobb valószínűséggel fogja elfelejteni. Így beállítható lehetne, hogy a felső vagy az alsó sávban a rendszer jelezze, hogy mennyi fontos levél várakozik még és azok egy kattintással a figyelmeztetősávból elérhetőek lennének.

Több levelezőrendszerben már rég alapszolgáltatás, hogy ha a levél szövegében előfordul például az a szó, hogy „CV”, „életrajz”, „csatolt” vagy bármi, aminél valószínűbb, hogy valamit valóban csatolni terveztünk a levélhez, de mégsem tettük, a levelezőrendszer a küldés gombra kattintás után rákérdez, hogy nem felejtettünk-e el mellékletet csatolni a levélhez esetleg.

A Freemail [Metatag] a kimenő, bejövő levelek feladóinak nevéből, a tárgyban előforduló szavakból, benne előforduló linkekből és különböző tartalmi elemekből generálhatna egy halmazt, aztán pedig a metacímkéket oldalpanelen megnyitva gyakoriságuk sorrendjében mutatná azokat, valamint ugyanitt kereshetőek is lennének. Így például előkukázható lenne az összes olyan levél, ami esetleg teljesen különböző feladótól jött teljesen különböző okból, de szerepel benne például a „pályázat” kifejezés.

Ha már metáknál tartunk, a Freemail [Sherlock] az előző elven működne lényegében, de nem a gyakori, releváns, hanem épphogy a legritkább kifejezéseket, szokatlan szófordulatokat gyűjtené össze. Így például be lehetne saccolni, hogy nem azonos-e esetleg a feladója két, különböző címről és névvel küldött levélnek, még akkor is, ha a levelek több éves időbeli különbséggel érkeznek.

Ha már úgyis bölcsészkedésnél tartunk, a leveleket opcionálisan fel lehetne dobni a Freemail [Coelho] bekapcsolásával, ami az aláírás elé vagy után tenne valamilyen rémes közhelyet Freemail [Coelho] aláírással. Ugyanezen az elven lehetne egy beépített mémgenerátor is, ahol a felhasználó kiválaszthatná egy jól ismert mém képét, amire a Freemail [Coelho] automatikusan rátenne egy feliratot a levél tárgya alapján, amit persze a felhasználó szerkeszthetne, majd pillanatok alatt hasonlóan az aláíráshoz illeszthetne.

Egy levelet PDF-be exportálni nem egy nagy bravúr, viszont teljesen más a helyzet, ha ez a lehetőség egyetlen klikkel elérhető. A Freemail [PDF] bekapcsolása után egyetlen kattintással a levelezőrendszer elkészíthetné a levél PDF másolatát és már kérdezné is, hogy hova mentse le. Ennek lenne egy másodlagos funkciója is: nagyon sok helyen a HTML formátumú levelekben lévő képek nem töltődnek be automatikusan adatvédelmi okból, hiszen ilyenkor a levél feladója láthatja, hogy a címzett a levelet elolvasta és azt is, hogy honnan, milyen operációs rendszerrel, milyen böngészővel, hiszen a kép végülis egy külső webszerverről töltődik be, ami ugye naplózza a letöltéseket, így a képek letöltését is. Ebben az esetben viszont a Freemail egyik IP-címét tudná csak naplózni, hiszen az tölti le önmagának és nyomtatja ki PDF-ben a levelet képekkel együtt.

Az automatikus mentés elemi minden olyan felületen, ahol szöveget írunk. Viszont előfordulhat, hogy egy átfogalmazott szöveg sokkal rosszabb, mint az eredeti és egy 10 perccel korábbi változatát szeretnénk előszedni. Ha a levelet a rendszer percenként mentené, akkor egy 25 percen keresztül fogalmazott levél esetén, percenkénti mentéssel persze 25 példány lenne a piszkozatok közt, ami persze eltűnik, amint a levelet elküldtük, addig viszont egy tetszőleges, korábbi változat előkukázható, ami sokkal egyszerűbb, mint a visszavonás gombbal játszani, hiszen lehet, hogy olyan szövegrészt is eltüntetünk vele, amit viszont szeretnénk meghagyni. A Freemail [Croquis] megoldaná.

Az automatikus mentés elemi minden olyan felületen, ahol szöveget írunk. Viszont előfordulhat, hogy egy átfogalmazott szöveg sokkal rosszabb, mint az eredeti és egy 10 perccel korábbi változatát szeretnénk előszedni. Ha a levelet a rendszer percenként mentené, akkor egy 25 percen keresztül fogalmazott levél esetén, percenkénti mentéssel persze 25 példány lenne a piszkozatok közt, ami persze eltűnik, amint a levelet elküldtük, addig viszont egy tetszőleges, korábbi változat előkukázható, ami sokkal egyszerűbb, mint a visszavonás gombbal játszani, hiszen lehet, hogy olyan szövegrészt is eltüntetünk vele, amit viszont szeretnénk meghagyni. A Freemail [Croquis] megoldaná.

Előfordulhat, hogy nem vagyunk otthon, egy publikus gépet használunk, valamilyen kisebb vagy éppen óriási fájlt le szeretnénk tölteni magunknak későbbre, viszont nincs nálunk pendrive sem, sem más egyéb, ráadásul még a netkapcsolat is siralmasan lassú, esetleg a tartalmat helyben le sem lehetne tölteni. Ekkor a Freemail [Crawl] használatával a Freemail a megjelölt URL-ről letöltené saját magának a tartalmat, amit ésszerű ideig tárolna, otthon le lehetne tölteni, majd küldene a levelező egy figyelmeztetést, hogy a félretett fájl meddig tölthető le, hasonlóan az ún. óriáslevelekhez, ahol a csatolt fájl szintén nem magában az emailben van, hanem fel van töltve a levelezőszolgáltatás tárhelyére.

Ha már tárhely, igaz, hogy ez nagyban függ attól, hogy az adatok tárolása hogyan van megoldva, szolgáltatói részről lehet, hogy praktikusabb lenne, ha a felhasználók nem kapásból 10 GB-t kapnának, hanem a regisztrációkor mondjuk 500 MB-t, ami aztán a felhasználói használati szokásaihoz alkalmazkodva – például a levelezőben töltött idő, a regisztráció óta eltelt idő és a forgalom függvényében - növekedne, ahogy ez működött régen a Yahoo levelezőjénél is.

Hasonlóan egyrészt a felhasználót és a szolgáltató erőforrásait is védené, ha beállítható lenne, hogy a különböző mappák mennyi ideig tárolják a leveleket, a megadott idő lejárta után pedig törlődjenek, kerüljenek a kukába vagy kerüljenek át tömörített archívba, amit a belső keresőnek már nem kellene indexelnie.

Az előző megoldás mellett vagy helyett bevezethető lenne az a funkciói is, ami disaster prooffá teszi a levelezést, hasonlóan a nagyvállalati megoldásokhoz, csak éppenséggel fapados kivitelben: ha például a alicebobandeve@freemail.hu cím regisztrációjakor létrejönne egy alicebobandeve-bak@freemail.hu fiók is, aztán abba minden kimenő és bejövő levelünkből érkezne egy-egy példány, a néhány napnál régebbi leveleket pedig a rendszer alaposan betömörítené. Ekkor, ha valaki véletlenül törli az összes levelét mondjuk egy elszart POP3-letöltéssel, az egész előkukázható lenne a másik fiókba való belépés után és nem kellene a szolgáltatónál könyörögni a mentésért, ezen kívül ha valaki más felhasználó fiókjába belépve a nevében küldene levelet, annak egy ilyen backup fiókban ugyancsak nyoma maradna, hiába törölné a támadó a levelet a kimenő levelek közül.

Tudjuk, hogy nagyon gyakori, hogy valaki egész egyszerűen úgy hagyja a gépét használat után mondjuk nyilvános helyen vagy iskolában, így utána bárki odaülhet, aztán úgy trollkodhat a másik fiókjában, ahogy csak akar. Ezt a kockázatot többféleképp lehetne csökkenteni. Ha mondjuk a felhasználó be akarna keményíteni, akkor beállíthatná, hogy egy-egy levél megnyitásához, új levél küldéséhez vagy a beállítások átállításához ismét be kelljen írni a jelszót valahány perc inaktivitás után. Inaktivitás alatt itt azt értem, amikor a felhasználó nem navigál el másik felületre mondjuk 1 percig.

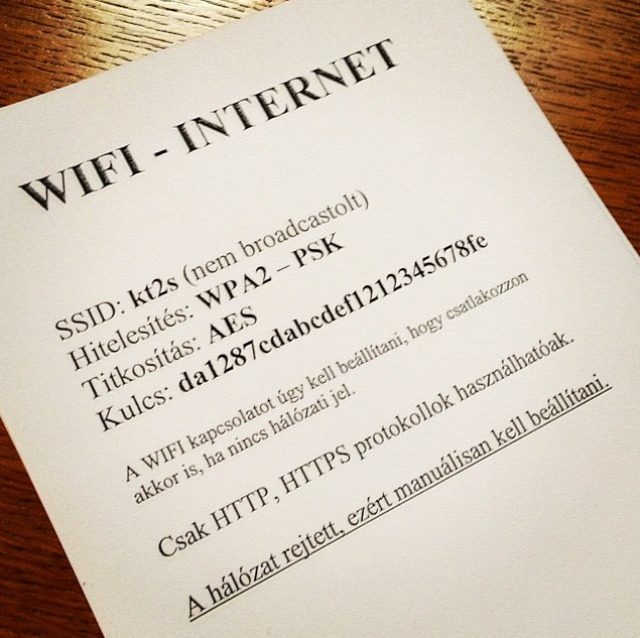

A belépéskor opcionálisan lehetne kétlépcsős azonosítás, amiről itt a blogon már többször írtam, illetve a Yandex megoldásához hasonlóan mondjuk Freemail [Kulcs] mobilapp, ami az alkalmazás előre beállított PIN-kódjának megadása után kiköp egy olyan karaktersorozatot a felhasználó okosmobilján, ami érvényes belépési jelszó 1 percig. A hagyományos jelszólopással kapcsolatos kockázatot egy csapásra kiküszöbölné. Az más kérdés, hogy ha valakinek a fiókjába nagyon be akarna lépni valaki, akkor ellopná az okosmobilját, miután leleste a Freemail [Kulcs] mobilalkalmazás PIN-jét...

Hasonlóan, a felhasználó a Freemail [Kulcs] vagy adott számra küldött SMS segítségével azonnal le tudná zárni a felhasználó a fiókját /*kényszerített átmeneti jelszó + minden aktív session lezárása*/, amint tudomást szerzett róla, hogy valaki belépett a fiókjába, majd az otthoni gépén fel tudná oldani a blokkolást.

A levelezőrendszerek körében szintén eléggé eredeti lenne, ha kiiktatható lenne a jelszóemlékeztető kérdés lehetősége [igaz, ezt most sem kötelező megadni], ami ugye nagyobb kockázatot jelent, mint amennyire a biztonságot fokozza, le lehetne tiltani, hogy másodlagos email-címre jelszóhelyreállítot küldjön a rendszer. Viszont meg lehetne adni 3-5 ismerős email címét, akik kapnának egy-egy rövid karakterláncot, majd ezeket külön-külön megkapná a fiók tulajdonosa, összeillesztené és csak úgy tudna új jelszót beállítani, ha már kicsukta magát. Na, ezt az ötletet a Facebooktól csentem.

A kényelmet nagyban fokozó szolgáltatás lenne, ha a Freemail [IMAP]-pal meg lehetne adni más postafiókunk IMAP4-elérését. Az ilyen módon bedrótozott külső postafiók egy új mappaként jelenne meg a Freemailben, de nem töltené le az összes levelet a másik helyről fölöslegesen, hanem hasonlóan a jól nevelt levelezőprogramokhoz csak a levelek fejlécét. Aztán az töltődne át ténylegesen, amit a felhasználó meg is nyit. Ezen kívül a Freemail-ből a külső fiókba lehetne átmásolni leveleket az IMAP-os mappába másoláson keresztül. A Freemail ilyen módon levelezőkliensként is működne, viszont nem zabálná a tárhelyet.

A Freemail [fancy] bekapcsolásával a Freemail magától generálna egy ékes-grafikus aláírást, ami a social webes elérhetőségeinket is tartalmazza, ha engedélyeztük azt. Hasonló elven, amikor levelet kapunk valakitől, a rendszer előkukázná az illető LinkedIN-profilját név vagy email-cím alapján és mutatná is az oldallécben, ahogy erre a Microsoft Exchnage-ben és a Google Appsben egyaránt van lehetőség egy kiegészítővel.

Persze, persze, az emailjeink aláírása lazán átszerkeszthető a beállításoknál, viszont ha bekapcsolható lenne a Freemail [szignó]-n keresztül több aláírás, a levél megírása után, alul, legördülő menüből választhatnánk ki, hogy az adott levél aljára melyik kerüljön, esetleg ne is legyen aláírás.

Az Out of Office jó ötletnek tűnt, amikor kitalálták, viszont ha valaki elmegy nyaralni, aztán minden, levelezőlistán keresztül neki is kézbesítődő levélre automatikusan küld Out of Office választ, az már zavaró lehet. Ha pedig spammernek, akkor kínos, mert a spammer biztos lesz benne, hogy élő postafiókot talált be. Kifinomultabban a Freemail [OOO]-val be lehetne állítani, hogy csak bizonyos, például címjegyzékben lévő, nem levlistás címzettek felé küldjön automatikus választ a távollétről.

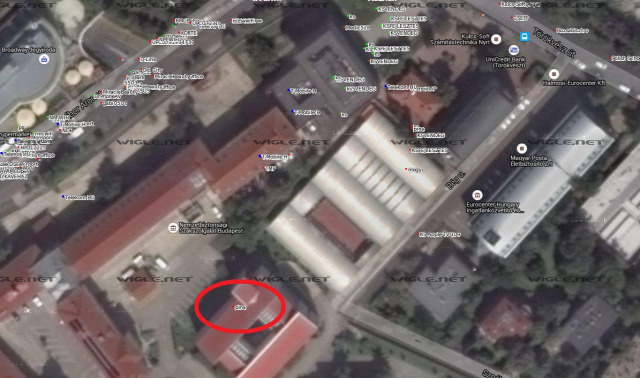

A Thunderbird Display Mail User Agent addonjához hasonlóan a Freemail [Spy] egy kis ikonnal jelezné, hogy a feladó milyen levelezőrendszerből küldte a levelet, aminek még nem lenne önmagában túl sok értelme, ugyan innen gyanítható lenne, ha a feladó címét meghamisították, ha például egy Yahoo-s logo virít egy bme.hu-s cím mellett. Ha ez kiegészülne olyan funkcióval, ami azt is mutatja, hogy a levelet földrajzilag honnan küldték, na, az aztán igazán főnök lenne. A https://www.iplocation.net/ -ról elérhető adatbázisok valamelyikét lehetne alapul venni, aztán pedig adatforrásként a levelezőrendszernek csak ki kellene olvasnia a hosszú fejléc sorai közül a küldői IP-címet tartalmazó X-Originating-IP értéket vagy ha ilyen nincs, akkor a megfelelő Received: sort, ahol, ha máshogy nem, a hostname reverse alapján adódó IP-címhez tartozó országot alapul vennie – persze a helymeghatározás hibás lesz, ha az így következtetett ország időzónája és az az időzóna, amit ugyanúgy tartalmaz a hosszú fejléc, nem egyezik. Az esetek többségében viszont mutatná, hogy melyik városból jött a posta. Az esetek döntő többségében működne. Nos, mivel a szolgáltatás olyan adatokkal dolgozik, amit eleve megkapott a hosszú fejlécben, ezért annyira azért nem lenne emberiség ellenes dolog kiírni a valószínűsített várost vagy országot.

a freemail - igencsak rég

Réges régen, talán igaz sem volt, a két nagy levelezőóriásnál be lehetett állítani, hogy a postafiókunkat a saját domain-nevünkkel használhassuk, aztán először a Google jelentette be, hogy a Google Apps free változatát nem támogatják tovább nem sokkal később pedig a Microsoft tett ugyanígy.

Mondjuk freemium változatban a saját domain beállítható például a mail.ru-n – feltéve, hogy valaki eléggé jól tud oroszul – vagy az Oroszországból érzékeny dolgokat kitelepített Yandexen, ha pedig valaki echte ámerikai megoldáshoz ragaszkodik, a Zoho Mail 10 felhasználóig ingyenes saját domain névvel. Nos, elvben a Freemail eléggé nagyot dobbanthatna, ha lehetne saját domaint beállítani a levelezéshez, de például olyan módon, hogy a full ingyenes változatban ott virít a Freemailt promózó sor a saját domaines címekről küldött levelek végén, míg néhány garas befizetése után már nem.

Egy közösségibb dolog lenne az opcionális Reblog oldaldoboz, ahova a felhasználó néhány klikkel tudná hajigálni a hírlevelekben érkező, érdekes híreket vagy linkeket egy-egy mikroblogposztba.

Mind küldtünk már levelet olyannak, akiről tudtuk, hogy a postafiókjába csak az nem lát be, aki nem is akar, de a dolog elkerülhetetlen volt. Erre frappáns megoldás lenne az önmegsemmisítő levél, ami végülis egy Freemail-tárhelyen tárolt levél lenne, a címzett pedig csak egy linket kapna, amire kattintva a levelet el tudja érni. Be lehetne állítani, hogy a levél az elküldéstől számítva, valamint a megnyitástól számítva mennyi ideig lehet olvasható, így talán még a legkreténebb, nulla biztonságtudatossággal és a teljes céges adatvagyonnal rendelkező CEO-t is sikerülne megvédeni önmagától :)

A biztonságot ugyan nem, de geek-faktort fokozná egy Freemail [Wordcloud], amelyik az adott szövegben lévő szavak gyakorisága alapján az aljára legenerálná a levélre jellemző szófelhőt, aztán jót röhögni rajta. Ha még nem játszottál ilyennel, erre tessék szórakozni erre vagy éppen erre.

Volt már róla szó, hogy a teljes iparág mennyire rápörgött az emailek titkosítására, aztán megjelent egy rakás levelezőszolgáltató, amelyik webes felületen keresztül nyújtott PGP-szolgáltatást, magyarul újra feltalálták a kereket. Hogy mást ne mondjak, a szanaszét hype-olt Protonmail 14 évvel (!!) később újra feltalálta a Hushmailt.

Viszont aki levelezéshez használt Horde rendszert, tudja, hogy ott is van lehetőség PGP-kulcspárt importálni, aztán úgy titkosított leveleket küldözgetni, az más kérdés, hogy ha a privát kulcs nem csak a végponton van meg, az pont a PGP koncepcionális lényegének lábbal tiprása.

Ugyanakkor ha minden, így a levelezés is a weben van, igény van rá, abban pedig bízzunk, hogy a kulcsot a szerver tényleg eléggé ellophatatlan módon tárolja. A Freemailbe simán be lehetne építeni olyan funkciót, ami lehetővé teszi a PGP-kompatibilis titkosítás és digitális aláírást – legalább megismerik többen, hogy mi a jóég az a PGP – és lenne rá lehetőség, hogy a felhasználó a privát kulcsát törölje a Freemail szerveréről és a saját gépén tartsa, amit együtt tudna használni bármilyen levelezőklienssel. Illetve ha weben használná a PGP-t, a Freemail levele letöltődne kliensoldalra, a felhasználó titkosítaná vagy aláírná a böngészőben a privát kulcs betöltése mellett, majd a kliensoldal visszaküldené szerveroldalra és úgy küldené a levelet.

Lehet, hogy amit leírtam, azok közül többminden olyan dolognak tűnik, ami túl kevés felhasználót érdekelne ahhoz, hogy érdemes legyen leprogramozni, viszont ami biztos, hogy felfigyelnének a sokat látott Freemailre, másrészt nemzetközi színtéren a felhasználók „kis része” nem is jelentene annyira kevés felhasználót. Ekkor persze alaposan megváltozna az üzleti modell, a rendszert angol nyelven használó felhasználók miatt, akkorát menne’ a dolog, amekkorát magyar levelezőrendszer még nem.

Képek: Gravatar, Iminet, ic.co.uk

Sophos Naked Security

Sophos Naked Security Securelist

Securelist cyber-secret futurist

cyber-secret futurist I'm, the bookworm

I'm, the bookworm Microsoft OneDrive, Google Drive, MEGA, Yandex Disk, Apple iCloud vagy Dropbox? Nem, nem fogok írni sokak után egy ezer plusz egyedik cikket arról, hogy ezeket összehasonlítgassam, inkább írok arról, hogy milyen szempontok alapján érdemes fájlhoszting szolgáltatót választani személyes célra.

Microsoft OneDrive, Google Drive, MEGA, Yandex Disk, Apple iCloud vagy Dropbox? Nem, nem fogok írni sokak után egy ezer plusz egyedik cikket arról, hogy ezeket összehasonlítgassam, inkább írok arról, hogy milyen szempontok alapján érdemes fájlhoszting szolgáltatót választani személyes célra.

döglött bele először, viszont ha ezeket a húzós tartalmú mappákat külön-külön töltöttem fel, problémamentesen működött. A OneDrive-val kapcsolatban többször emlegetett adatvédelmi aggály, hogy folyamatosan pásztázza a felhasználók által feltöltött tartalmakat, alapvetően illegális tartalmak után kutatva, például a nagy mennyiségű, szerzői jogvédelem alá eső, megosztott könyvek, na meg a visszaélésre esetlegesen alkalmas fotók miatt harap. Szép és jó, hol itt a probléma?

döglött bele először, viszont ha ezeket a húzós tartalmú mappákat külön-külön töltöttem fel, problémamentesen működött. A OneDrive-val kapcsolatban többször emlegetett adatvédelmi aggály, hogy folyamatosan pásztázza a felhasználók által feltöltött tartalmakat, alapvetően illegális tartalmak után kutatva, például a nagy mennyiségű, szerzői jogvédelem alá eső, megosztott könyvek, na meg a visszaélésre esetlegesen alkalmas fotók miatt harap. Szép és jó, hol itt a probléma?

Akkor mi jelent megoldást? Egyszerűen az, ha a felhasználó figyelmes, és semmilyen webes szolgáltatásból érkező SMS-re nem válaszol, mivel ilyet normális webes szolgáltatás szinte sosem kér, néhány nagyon ritka esetet leszámítva!

Akkor mi jelent megoldást? Egyszerűen az, ha a felhasználó figyelmes, és semmilyen webes szolgáltatásból érkező SMS-re nem válaszol, mivel ilyet normális webes szolgáltatás szinte sosem kér, néhány nagyon ritka esetet leszámítva! Vegyük észre, hogy a netbank-rendszerek már nem ilyen hülyék, nem lehet beállítani új jelszót csak úgy, néhány banknál még telebankon keresztül sem, ahogy azt is, hogy itt - az én definícióm szerint - ismétcsak szó sincs törésről, csak egy átlagosan kifinomult trükkről, ami az emberi tudat egy sajátosságát használja ki, - ami ugye esetfüggően bug vagy feature :) - nem pedig egy szoftveres hibát!

Vegyük észre, hogy a netbank-rendszerek már nem ilyen hülyék, nem lehet beállítani új jelszót csak úgy, néhány banknál még telebankon keresztül sem, ahogy azt is, hogy itt - az én definícióm szerint - ismétcsak szó sincs törésről, csak egy átlagosan kifinomult trükkről, ami az emberi tudat egy sajátosságát használja ki, - ami ugye esetfüggően bug vagy feature :) - nem pedig egy szoftveres hibát!